“Ciao, sono il capoufficio, sto per prendere un volo e non posso chiamare, mi manderesti il numero della carta di credito aziendale il prima possibile? L’ho dimenticata”.

Se pensi che non ci cascheresti mai, sappi che in realtà è uno scenario estremamente comune ed efficace.

Il phishing è un attacco alla sicurezza informatica che si basa su un punto debole che nessun antivirus riuscirà mai a contrastare: la persona. Per questo è ormai prassi comune formare i propri dipendenti dai tentativi di phishing e creare delle lunghe e accurate procedure di cybersecurity.

Ma la creatività degli hacker è spesso sorprendente.

L’urgenza della richiesta

Tornando all’esempio sopra, quanti risponderebbero picche a un manager che scrive direttamente dalla mail aziendale? Non si può aspettare, perché sta per prendere il volo, la carta di credito gli/le servirà.

Da notare come la caratteristica di urgenza è comune a moltissime truffe, anche prima dell’avvento dell'informatica. L’urgenza però è anche una costante delle comunicazioni aziendali, e non possiamo usarla come unico campanello d’allarme.

Un altro esempio di phishing in azienda molto comune è la richiesta di cambio di IBAN. Inutile dirlo, è una mail urgentissima, dall’indirizzo mail abituale del fornitore, che chiede di cambiare il nuovo iban con decorrenza immediata, e di far confluire lì tutti i pagamenti successivi.

Quanto tempo ci vorrà prima di accorgersi della truffa? Mesi, probabilmente.

Spesso queste mail fanno scattare complicate procedure di autenticazione multipla, che ogni azienda studia secondo le proprie necessità. Ma capita sempre più spesso che i dipendenti, di fretta o non insospettiti dal tono della mail, oppure già confusi e stressati dalle procedure anti-Covid, cambino l’IBAN senza farsi troppi problemi.

Mi ripeti le tue credenziali di accesso?

Altro caso di phishing molto comune è quello delle credenziali di accesso. Il caso noto più recente risale ad aprile 2020, ai danni di persone collegate all’università di Oxford. Gli hacker hanno dirottato il server mail dell’Università, mandando messaggi agli utenti che re-indirizzavano verso un server all’apparenza sicuro. Qui, le vittime inserivano fiduciose le proprie credenziali di accesso a Office.

La modalità del re-indirizzamento è una delle più sofisticate, perché se il dominio che si vede è affidabile, perché non si dovrebbero re-inserire le proprie credenziali? Oppure, ancora, si potrebbe ricevere una mail con un link o un allegato al suo interno. Ovviamente, da un destinatario conosciuto.

Regole d’oro anti-phishing in azienda

Le possibili contromisure sono di norma stabilite dai singoli business, ma valgono alcune regole comuni:

- Non inserire le credenziali del tuo account se non sei sicuro al 100% di quello che stai facendo;

- Verifica sempre l'indirizzo web della pagina a cui stai accedendo: se devi accedere al sito della tua banca è sempre preferibile inserire manualmente l'indirizzo nel browser (digitando ad esempio www.tuabanca.it), piuttosto che seguire un link. Se la barra degli indirizzi indica invece qualcosa come "oaweweijoei.tuabanca.ws", probabilmente sei su un sito di phishing;

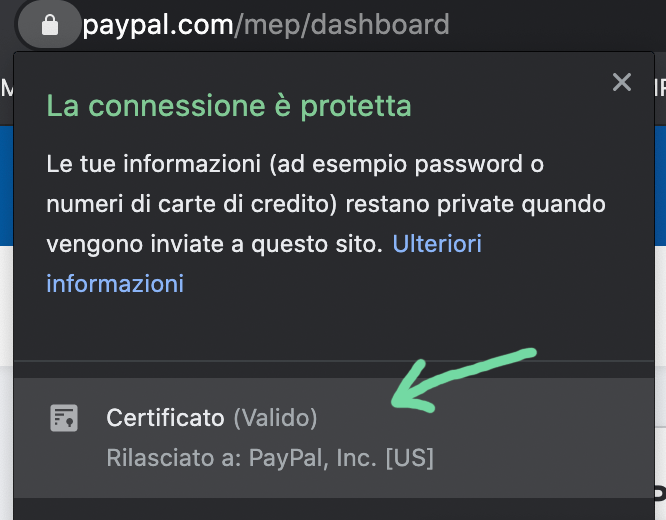

- Se hai ancora dei dubbi, verifica la presenza del lucchetto vicino all'indirizzo web (che indica una connessione sicura) e cliccaci sopra per controllare che il certificato sia autentico. Ad esempio, se stai accedendo al tuo conto Paypal, il certificato indicato dovrebbe essere questo:

- Verifica la mail: scorri sull’indirizzo del presunto mittente, e verifica che non ci siano accenti e simboli strani. Sembra banale buon senso, ma i casi di phishing andato a segno con questa tecnica si sprecano;

- Telefona! Soprattutto se il tono della mail è insolito, se il mittente mostra un’insolita fretta, o se il testo ha una grammatica strana, come se fosse stato tradotto con uno strumento automatizzato;

- Non inviare password e credenziali ai clienti, nemmeno se lo chiedono. Ogni sistema dovrebbe dotarsi di un ripristino credenziali automatico. A questo proposito, ti consigliamo di leggere il nostro approfondimento sull’autenticazione a due fattori.

- Formazione, formazione e formazione: da integrare con delle buone pratiche di cybersecurity, è l’unico modo per consentire ai propri dipendenti e manager di essere aggiornati sulle nuove tendenze in fatto di phishing aziendale.

Infine, se pensi di essere stato vittima di un attacco di phishing, non fare finta di niente. La cosa migliore è parlarne subito con i responsabili in azienda. Inoltre, consigliamo di segnalare subito eventuali siti dannosi: a questo scopo la Polizia Postale mette a disposizione un'utilissima pagina di segnalazione.